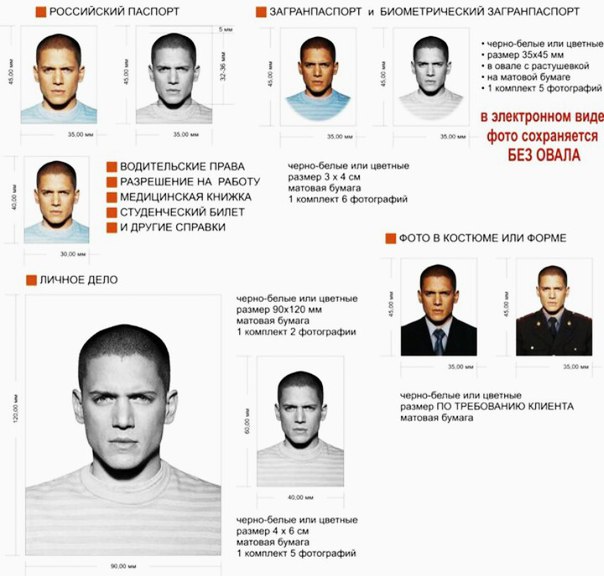

сколько фотографий нужно и требования к формату

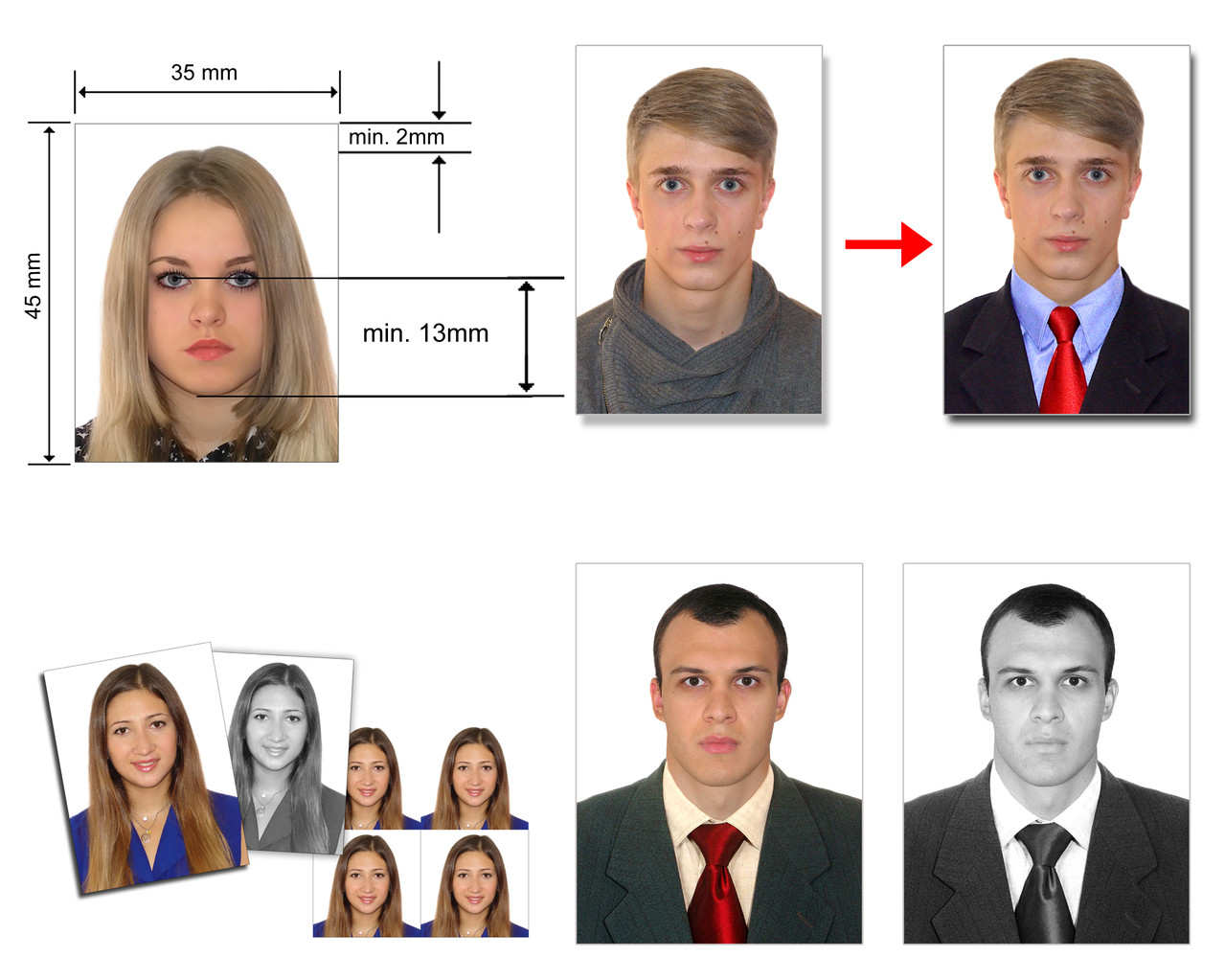

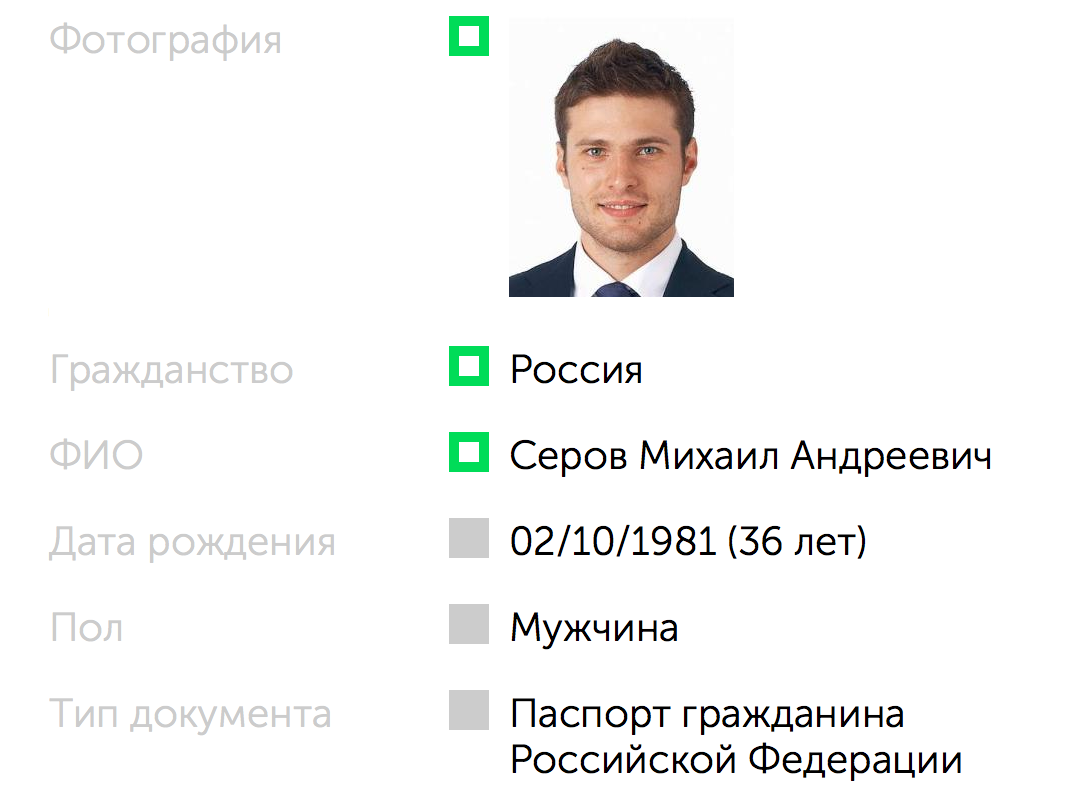

Фотографии на паспорт должны быть полностью идентичными друг другу и соответствовать возрасту гражданина РФ, обращающегося с заявлением о выдаче (замене) данного документа.

Фотографии на паспорт должны быть полностью идентичными друг другу и соответствовать возрасту гражданина РФ, обращающегося с заявлением о выдаче (замене) данного документа

Если со дня фотографирования заявителя произошли существенные изменения его внешности, то использование таких фотографий при получении или замене паспорта гражданина РФ не возможно.

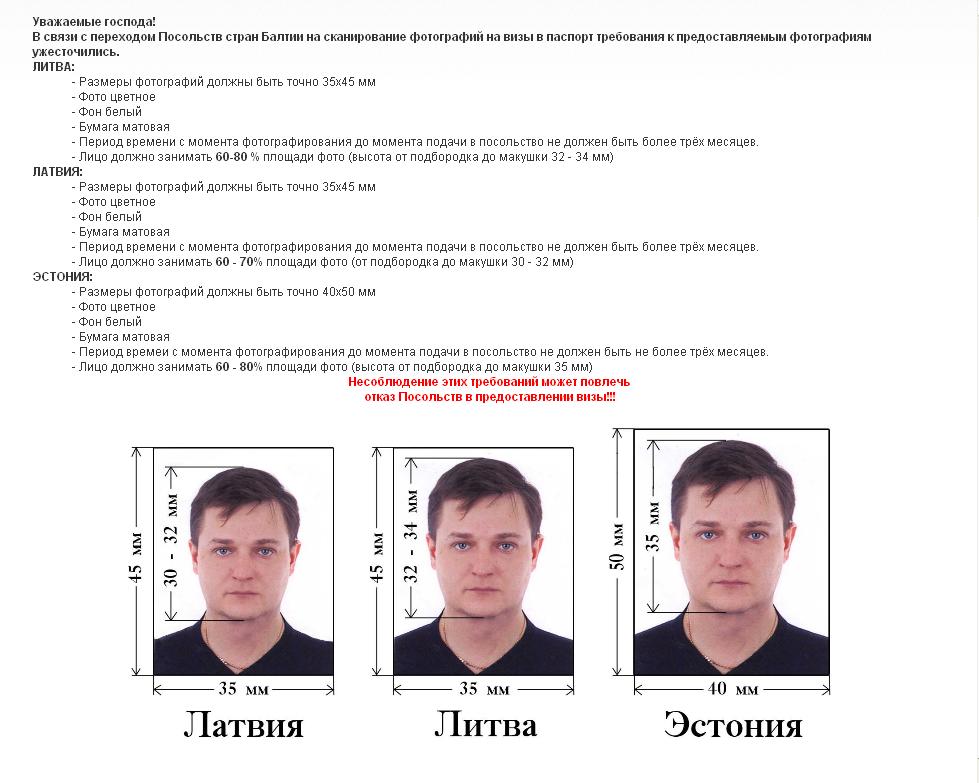

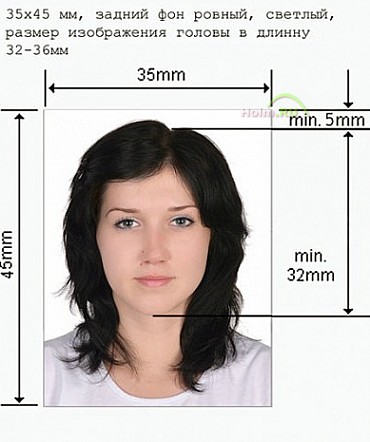

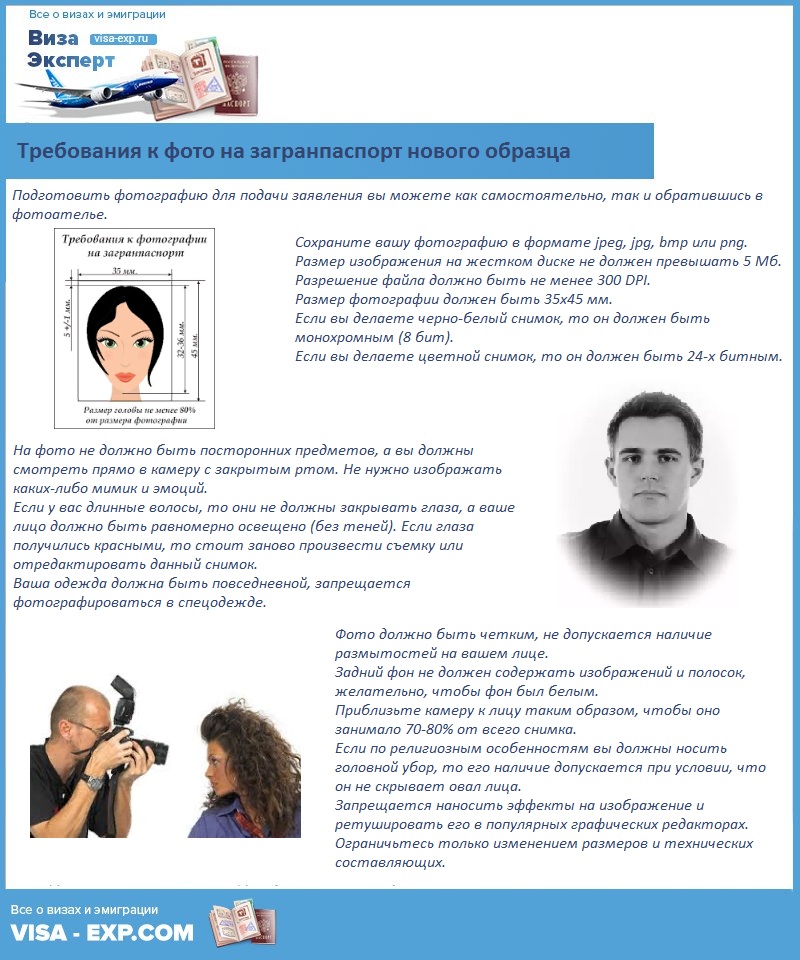

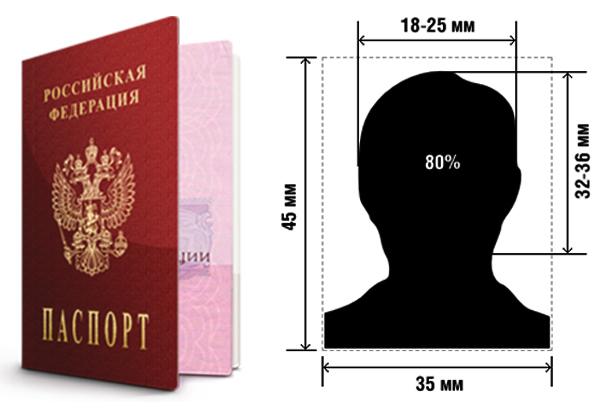

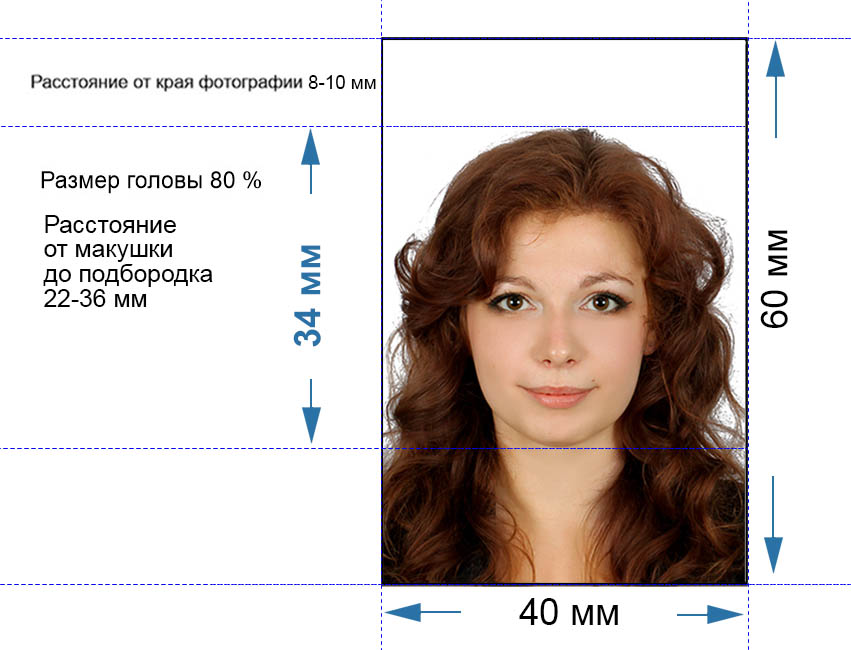

Фотографии на паспорт могут быть выполнены как в черно-белом, так и в цветном исполнении (на усмотрение заявителя), их размер — 35×45 мм.

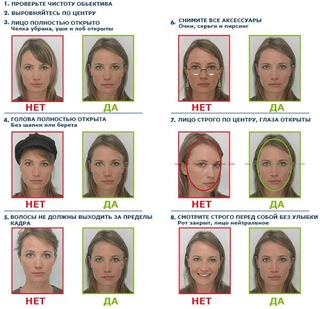

При фотографировании человек должен смотреть прямо на фотоаппарат и быть изображённым на фотографии лицом к фотоаппарату. Выражение лица должно быть нейтральным, рот закрыт; глаза открыты, и волосы не должны заслонять их.

Фон фотографии на паспорт должен быть белым, равномерным, без посторонних предметов, теней, а так же без пятен, полос и др.

Изображение лица заявителя на них должно быть чётким, без головного убора и строго в анфас, а размер овала лица должен составлять 70-80 процентов от вертикального размера снимка.

Имеется одно исключение — действующий порядок допускает представление фотографий на паспорт с изображением заявителя в головном уборе гражданами России, религиозные убеждения которых не допускают показываться им перед посторонними без головных уборов.

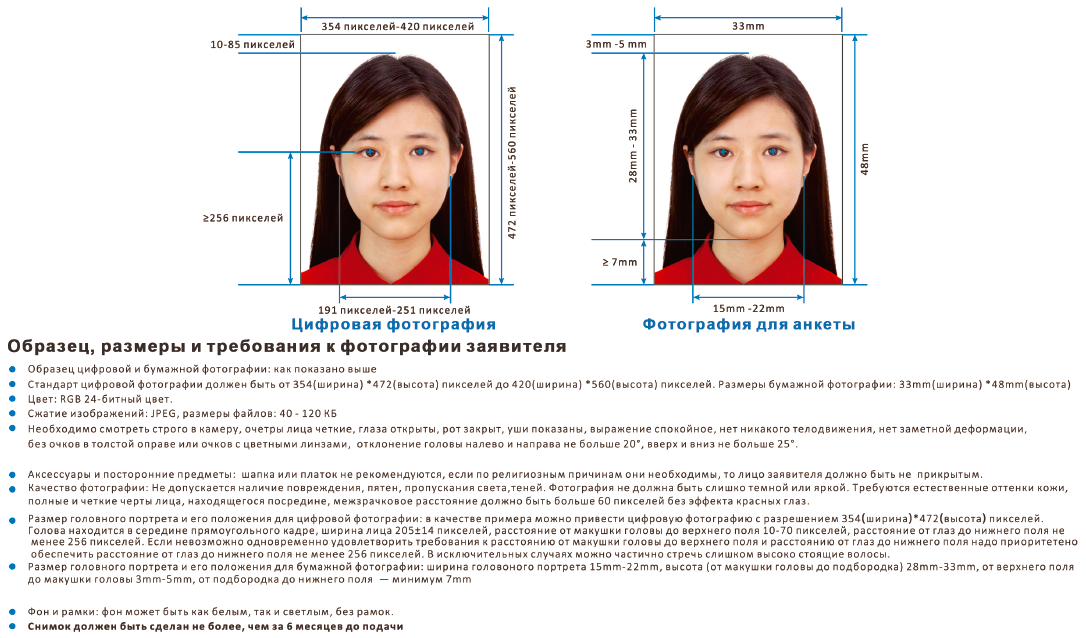

Размер изображения головы на фотографии должен составлять в высоту от 30 до 32 мм, в ширину от 18 до 22 мм. Изображение на фотографии размещается таким образом, чтобы свободное верхнее поле над головой составляло 5 ( +/-1) мм.

Для граждан, которые постоянно носят очки, обязательно фотографирование в них, но при этом на фотографии должны быть отчетливо видны глаза.

Не допускаются фотографии на паспорт, на которых заявитель изображён в форменной одежде. В случае подачи заявления о выдаче (замене) паспорта в форме электронного документа с использованием Единого портала фотография представляется также в электронной форме.

Все вышеуказанные требования закреплены в п. 38 Административного регламента, утвержденного приказом МВД России от 13 ноября 2017 г. № 851.

Нарушение требований (или хотя бы одного из них) к фотографиям на паспорт гражданина РФ может являться вполне правомерным основанием для отказа должностными лицами в приёме документов на его выдачу или замену. В итоге получившиеся фотографии часто не принимают в официальных инстанциях, и нам приходится их переделывать. Все это отнимает немало нервов, времени и денег.В этой статье мы попробуем разобраться, какими должны быть снимки на самый главный документ, удостоверяющий личность.

Что должно быть соблюдено

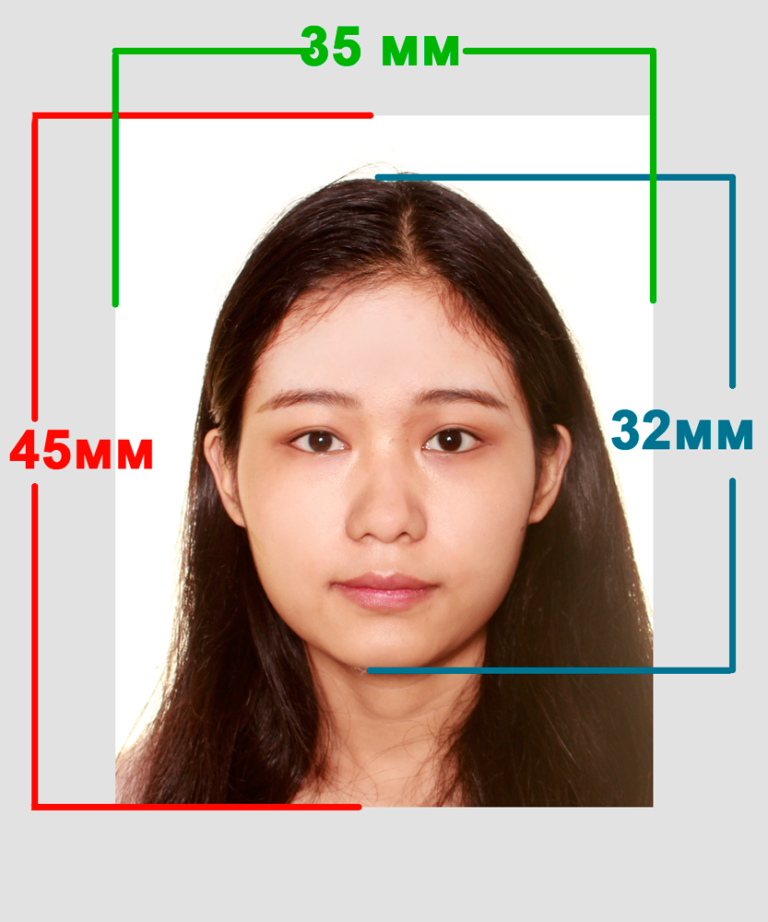

Итак, в чем же заключаются актуальные требования к фото на паспорт РФ? В первую очередь, изображение не должно превышать размер 35 x 45 мм. Это основное и неизменное условие, касающееся данного типа фотографий. При этом особое внимание стоит уделить овалу лица – он должен составлять не менее 70-80% вертикального размера снимка. Говоря более детально, оптимальный размер лица от макушки до подбородка – от 30 до 32 мм. На какие моменты еще стоит обратить внимание?

Это основное и неизменное условие, касающееся данного типа фотографий. При этом особое внимание стоит уделить овалу лица – он должен составлять не менее 70-80% вертикального размера снимка. Говоря более детально, оптимальный размер лица от макушки до подбородка – от 30 до 32 мм. На какие моменты еще стоит обратить внимание?

Многих посетителей фотосалонов также интересует вопрос одежды и дополнительных аксессуаров. Как таковой деловой костюм во время съемки на паспорт не требуется, это зависит только от вашего желания. А что касается головных уборов, то это сугубо религиозный аспект. Головные уборы на фото недопустимы, если вы не принадлежите к определенному вероисповеданию.

Перед тем как сделать фото на паспорт очень важно учесть еще один нюанс. Если у вас плохое зрение и вы носите очки, то они должны быть без тонированных стекол. В противном случае на фото будут видны яркие блики, которые придется впоследствии убирать в графическом редакторе.

Требования к фото на паспорт РФ нового и старого образца

Фотографии в вашем паспорте — составляющая, без которой документ не будет действительным. Закон обязывает вклеивать новые в 20 и 45 лет: за этот период происходят заметные изменения внешности. Понадобится сдавать старый паспорт и получать новый; процедура может осуществляться и раньше, если произошли кардинальные перемены во внешнем виде (например, смена пола).

Размеры, соответствующие требованиям к новому образцу в 2018 г.

Размеры, соответствующие требованиям к новому образцу в 2018 г.- Человек не должен закрывать или прищуривать глаза. Во время съемки смотрите в объектив аппарата.

- Выражение лица — нейтральное, спокойное. Улыбка «до ушей» искажает черты, и впоследствии паспорт могут не принять, особенно если вы посмотрите на проверяющего исподлобья.

Губы должны быть сомкнуты.

Губы должны быть сомкнуты. - Шляпы, береты и другие головные уборы придется снять.Исключение делается для граждан, которые не могут оставить голову непокрытой из-за религиозных соображений. Но и в этом случае придется выбрать убор, не скрывающий черты лица.

- Вы можете быть в очках, если постоянно их носите. Выберите модель с прозрачными стеклами, не скрывающие глаза. Бликов на стеклах очков на фотографии в паспорте быть не должно.

- Наклонять или поворачивать голову не разрешается.

Учитывайте эти требования, и вам не придется получать отказ из-за ненадлежащего качества фотографии в вашем паспорте.

Не улыбайтесь слишком сильно: по требованиям 2018 г. в РФ это противоречит образцу.Размеры и пропорции для фото на паспорт: придерживайтесь образца

В законодательстве содержатся стандартные требования:

- Размер фото для паспорта — 35х45 мм.

- Лицо должно занимать 70—80 % всей площади.

- От верхней части макушки до края оставляют 5 мм.

- Регламентируется и расстояние, на котором по правилам располагаются зрачки друг от друга — минимум 7 мм. От горизонтальной оси, на которой находятся зрачки, до подбородка должно быть 12 мм.

- Есть требования к высоте головы (30—32 мм) и к ширине (18—25 мм).

Как фотографируют граждан на паспорт РФ? Съемка проходит в хорошо освещенном помещении, а к результату предъявляются высокие требования. Качество цвета, резкость, контрасты — все должно им соответствовать.

На заметку

В заключение скажем пару слов о том, какие варианты фото на паспорт допустимы на практике. Клиенты фотосалонов часто волнуются по поводу того, как именно они должны быть изображены на готовых карточках – по плечи или по грудь. На самом деле оба варианта одинаково возможны. Выражение лица также непринципиально, но лучше всего на паспорте получаются улыбающиеся люди.

Выражение лица также непринципиально, но лучше всего на паспорте получаются улыбающиеся люди.

Можно ли мусульманке фотографироваться на документы без платка

При обращении в некоторые официальные структуры, а также при осуществлении некоторых официальных процедур от женщин требуют предоставить фотографии с открытой головой

При обращении в некоторые официальные структуры, а также при осуществлении некоторых официальных процедур от женщин требуют предоставить фотографии с открытой головой. Существует ли какой-то выход из этой ситуации? В любом цивилизованном обществе у людей есть право фотографироваться так, как им хочется. И никто не должен препятствовать этому. И никто не должен настаивать на том, чтобы женщины фотографировались именно с открытой головой.

И никто не имеет права настаивать на этом. Но наряду с этим если отсутствие фотографии с открытой головой становится причиной невозможности осуществления официальной процедуры или отказа в выдаче каких-то официальных документов или получения паспорта, то в этом случае следует предоставить требуемые фотографии.

Кроме того, поскольку в современном мире техника стремительно развивается, то на компьютере, в соответствующе программе, можно отредактировать любую фотографию. Например, фотографию женщины в платке, можно отредактировать таким образом, что она будет выглядеть так, как будто женщина сфотографировалась с открытой головой.

В книге профессора Хамди Дондурена по семейному праву говорится следующее: «У женщины, живущей в стране, где уважается свобода совести и вероисповедания, есть право предоставить фотографию в платке для получения тех, или иных документов.

Но если женщина поймет, что в случае, если она не предоставит фотографию с открытой головой, ей будет отказано в получении этих документов, то она может предоставить требуемые от нее фотографии. Хоть эта ситуация и противоречит адабам Ислама, но фотография не является полным отражением настоящего тела. В этом случае желательно, чтобы фотографию делала женщина-фотограф».

Хоть эта ситуация и противоречит адабам Ислама, но фотография не является полным отражением настоящего тела. В этом случае желательно, чтобы фотографию делала женщина-фотограф».

Фото на паспорт: критерии для нового образца

Требования, выдвинутые для РФ в 2018 г., четко сформулированы. Все положения обязательно выполнять, иначе придется делать новые фото.

Не рекомендуется делать броский макияж, особенно если он значительно меняет черты лица. Помаду лучше выбрать матовую, нейтральных оттенков

Цветовая гамма

Принимаются цветные и черно-белые снимки, хотя последний вариант не рекомендуется.

Задний фон

Еще недавно вы могли принести фото, сделанное на однотонном неярком фоне. Но сейчас допустим лишь белый, причем наличие узора или случайно упавшей тени станет основанием для отказа.

Какую бумагу выбрать для старого или нового образца

Выбирая между глянцевой и матовой бумагой, помните: правила 2018 г. для РФ предписывают только глянец.

Матовая бумага, которую принимали раньше, теперь иногда используется для фото на загранпаспорт, особенно для снимков детей. Дело в том, что на них ставят печать, не покрывая пленкой: на глянце отпечаток не держится.

Внешний вид человека

Глядя на образец фото для паспорта, вы заметите, что и к внешнему виду гражданина предъявляются требования:

- Не рекомендуется делать броский макияж, особенно если он значительно меняет черты лица. Помаду лучше выбрать матовую, нейтральных оттенков.

- Откажитесь от креативных и ультрамодных причесок, если после укладки пряди падают на лицо. Молодые люди выбирают варианты, когда волосы закрывают часть щек, но подобный снимок не примут в МФЦ. Также проверьте, чтобы челка не мешала рассмотреть брови, по необходимости зачешите ее на сторону или заколите.

Нужно ли сбривать бороду? Если вы собираетесь носить ее постоянно, без подобной меры разрешается обойтись. Но позже могут возникнуть проблемы, хотя изменения внешности — естественная вещь, которую никто не запретит.

Важно лишь, насколько вы преобразитесь, сбрив бороду.

- Цветные контактные линзы придется снять. Зато прозрачные изделия, необходимые для корректировки зрения, допускаются.

- Фотографироваться с распущенными волосами разрешается, но желательно заправить их за уши.

Учитывайте эти детали, когда вы делаете фото на паспорт, и вам не придется тратить деньги на новую съемку.

Девушкам стоит уделить особое внимание макияжу, ведь выраженный мейк-ап будет основанием для отказа в МВД.

Какой должна быть одежда для фото на паспорт РФ

Хотите без проблем получить паспорт с фотографией? Уделите внимание выбору одежды:

- Светлые наряды надевать нежелательно, поскольку они сольются с фоном, и снимок будет засвечен.

Если вы делаете цветную фотографию, выбирайте одежду зеленого, синего, фиолетового цвета. Оттенки должны быть спокойными, без лишней насыщенности и неоновых ноток.

Если вы делаете цветную фотографию, выбирайте одежду зеленого, синего, фиолетового цвета. Оттенки должны быть спокойными, без лишней насыщенности и неоновых ноток. - Пестрые футболки, рубашки в клетку, спортивные костюмы — не лучший выбор. Делайте ставку на монохромную расцветку, а если не можете отказаться от принтов, предпочтите неброский вариант.

- Глубокое декольте не рекомендуется, как и обилие украшений. Подобное фото могут не принять и на паспорт РФ, и на другие документы.

- Делать снимки в форме не разрешается.

Можно ли фотографироваться на паспорт в хиджабе? По сути законы РФ разрешают подобный вариант, поскольку ношение этой детали одежды обусловлено религиозными взглядами. Но необходимо убедиться, что хиджаб не меняет овал лица и не мешает увидеть подбородок и лоб до линии роста волос.

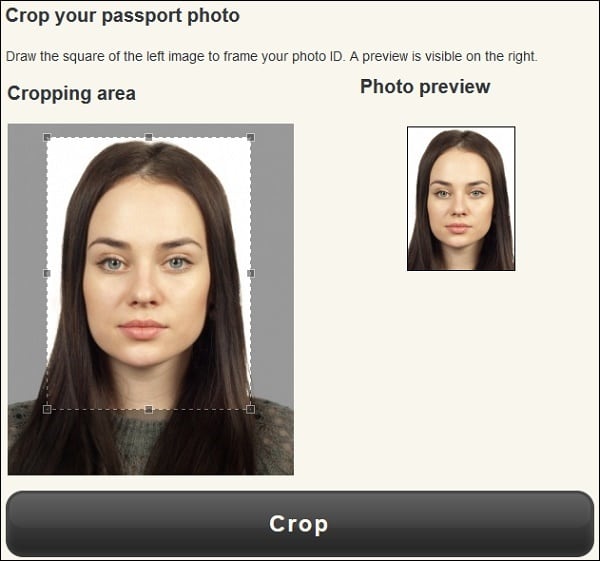

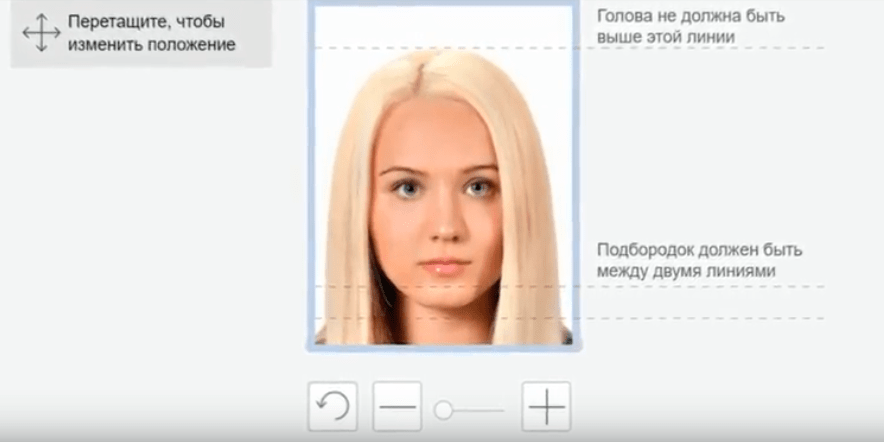

Как подать фото на паспорт через сайт «Госуслуги»: новые инструкции

Граждане все чаще предпочитают не стоять в очередях, а подавать документы на замену через сайт «Госуслуги». Это касается и получения паспорта, но при заполнении анкеты и предоставлении сканов возникает вопрос, как загрузить фото. Если система отклоняет файл, проверьте, соответствует ли снимок следующим требованиям:

Это касается и получения паспорта, но при заполнении анкеты и предоставлении сканов возникает вопрос, как загрузить фото. Если система отклоняет файл, проверьте, соответствует ли снимок следующим требованиям:

- принимаются только файлы-изображения с форматом .jpeg;

- разрешение — 600 dpi и больше;

- вес — 300 Кб;

- битность изображения — 8 бит для черно-белого и 24 бита для цветного.

Инструкция на портале «Госуслуги» уточняет, что при подаче заявления на замену паспорта РФ фото загружается в электронном виде прямо на сайт. Вы можете сделать снимок в домашних условиях или обратиться в салон, попросив предоставить не распечатки, а файл в нужном формате.

Благодаря новым технологиям будет легче понять, соответствует ли результат ваших трудов образцуОпределить, соответствует ли результат требованиям, удастся на этапе загрузки. Вы увидите подсказки, на каком уровне следует располагать макушку и подбородок, поэтому по необходимости внесете коррективы. А как обработать снимок, чтобы он подходил для паспорта РФ нового образца, вы узнаете из видео.

А как обработать снимок, чтобы он подходил для паспорта РФ нового образца, вы узнаете из видео.

Можно ли сделать фото на паспорт РФ в домашних условиях

Закон РФ разрешает принимать фотографии, сделанные в домашних условиях, если они соответствуют образцу. Чтобы справиться с задачей, учитывайте следующее:

Пример удачного варианта, сделанного дома

Вам понадобится хороший фотоаппарат, ведь с помощью камеры на телефоне получить нужный результат вряд ли удастся.

- Освещение должно быть ровным, без бликов. В профессиональной студии его обеспечивают с помощью пары ламп и зонтов. Дома же придется довольствоваться дневным освещением, к которому добавится вспышка фотоаппарата. Позаботьтесь, чтобы источник света находился прямо перед вами, иначе появления тени не избежать.

- Фотографируйтесь на фоне стены, завешенной белой тканью или чистым ватманом.

- Располагайтесь на расстоянии 0,8 м от фона, а аппарат ставьте на 1—3 м от себя.

- Не забудьте включить вспышку и подавление красных глаз. Фокусировку делайте на глаза, но, если аппарат не справляется, воспользуйтесь функцией определения лица.

Когда фото будет готово, перебросьте его на компьютер и займитесь корректировкой.

Изначально переведите файл в формат .JPEG и выставите баланс белого по белкам глаз: результат готов к обработке специальными программами.

Какие программы использовать для обработки фото на паспорт РФ

Чтобы результат ваших стараний соответствовал общепринятому образцу, его можно откорректировать с помощью программ «Фото на документы онлайн» или «Студио Про». Но, поскольку функционал бесплатных версий ограничен, предпочтительнее использовать «Фотошоп»:

- С помощью «Рамки», которая вызывается через «С», выставите пропорции произвольно, а соотношение определите как 3,5х4,5 см. Обратите внимание, чтобы единицей измерения указывались не дюймы.

- Проверьте, чтобы у фона не было голубоватого или синеватого оттенка.

По необходимости внесите коррективы, воспользовавшись видеоинструкцией.

По необходимости внесите коррективы, воспользовавшись видеоинструкцией.

Остается сохранить результат вашего труда, нажав Alt + Shift + Ctrl + S и указав нужные размеры и качество. По желанию вы распечатаете фото или загрузите его на сайт «Госуслуги» в электронном виде.

Проблемы нередко возникают, если у вас нет возможности распечатать фотографии дома. Когда вы приходите в фотосалон с готовым результатом, то сотрудники не заинтересованы в сотрудничестве. В результате владельцы подобных заведений устанавливают завышенные цены за распечатку фото на документы, и вы почти не экономите. Чтобы избежать подобных ситуаций, отправляйтесь в компьютерный клуб, а не в салон: у них почти всегда есть и фотобумага, и цветной принтер.

Стоимость и количество фото на паспорт

Чтобы поменять паспорт РФ, его владелец предоставляет 2 фото: одно для вклеивания в документ, а второе — для хранения в МВД. Если вам потребуется временное удостоверение личности, захватите дополнительную фотографию.

При обращении в фотосалон заказать 2—3 снимка не удастся: обычно изготавливают минимум 4. Цена зависит от города и срочности услуги, ведь в Москве стоимость начинается от 200 ₽, а в регионах вы можете найти вариант за 100 ₽. Но не думайте, будто обращение в салон автоматически означает качество: бывает, что клиенты отдают деньги, а фотографии не принимают в МВД из-за несоответствия образцу.

Чтобы избежать неприятных ситуаций, вы можете обратиться в МФЦ, где подадите документы и сразу сделаете снимок.

Какие фото на паспорт РФ не примут

Отказать в услуге вам могут, если предоставленные фото не соответствуют образцу. Чаще всего совершают следующие ошибки:

- предоставляют измятый или запачканный бумажный снимок;

- человек на снимке улыбается, показывая зубы;

- неправильно выбран размер;

- человек находится слишком близко или слишком далеко от камеры;

- волосы закрывают брови или щеки;

- на фото есть «уголок».

Учитывайте возможные ошибки, и сложностей не возникнет.

Источники:

- https://passportist.ru/index.php?option=com_content&view=article&id=115&Itemid=131

- http://photo-document.ru/passport-rf-trebovaniya.php

- https://biznessobzor.ru/foto-na-pasport-trebovaniya.html

- https://islam-today.ru/veroucenie/vopros-otvet/mozno-li-musulmanke-fotografirovatsa-na-dokumenty-bez-platka/

В России разрешат двойное гражданство | Новости из Германии о России | DW

Власти России намерены разрешить иностранцам, желающим стать гражданами РФ, не отказываться от гражданства другого или других государств. Это следует из материалов правительства, размещенных на сайте российской Госдумы вместе с проектом федерального бюджета на 2020–2022 годы. Проект бюджета был внесен правительством в Госдуму в понедельник, 30 сентября.

«В перспективе реализация мер миграционной политики позволит исключить обязательное требование отказа от иного гражданства для иностранных граждан, принимающих гражданство Российской Федерации», — говорится в прогнозе, подготовленном Минэкономразвития и одобренном правительством. По мнению экспертов, эта мера повысит привлекательность российского паспорта.

По мнению экспертов, эта мера повысит привлекательность российского паспорта.

Инициатива обсуждалась на заседании экспертного совета при управлении президента по обеспечению конституционных прав граждан 24 сентября в администрации президента, сообщает агентство РБК со ссылкой на источник, знакомый с ходом заседания. Одним из основных направлений политики в сфере миграции является обеспечение простоты и прозрачности условий приобретения гражданства России, следует из утвержденной в 2018 году президентом концепции миграционной политики на 2019-2025 годы.

Получение гражданства в общем порядке

По действующим правилам, иностранцы для получения российского паспорта в общем порядке должны подать заявление об отказе от имеющегося у них гражданства в уполномоченные органы другого государства. Отказ не требуется, если это предусмотрено международным договором России или если это невозможно в силу не зависящих от человека причин. Кроме того, отказ необязателен при получении гражданства РФ в упрощенном порядке.

Как сообщает РБК со ссылкой на данные МВД России, за январь-август 2019 года российское гражданство приобрели более 221 тыс. человек. Это на 22 процента больше, чем за аналогичный период 2018 года (173 тыс. человек). Сколько именно иностранцев получили гражданство по общей процедуре, не уточняется.

Что нужно знать о безвизовом режиме ЕС для граждан Украины

Без виз в Евросоюз с 11 июня

22 мая в Официальном журнале ЕС было опубликовано решение о введении безвизового режима для граждан Украины. Через 20 дней после публикации, 11 июня, оно вступило в силу.

Что нужно знать о безвизовом режиме ЕС для граждан Украины

С биометрическим паспортом в 30 стран

С момента введения безвизового режима ЕС с Украиной визы украинцам не требуются для краткосрочных путешествий во все страны Евросоюза (кроме Великобритании и Ирландии), а также для поездок в Исландию, Лихтенштейн, Норвегию и Швейцарию, не входящих в ЕС.

Итого 30 европейских государств. Главное условие — наличие биометрического паспорта.

Итого 30 европейских государств. Главное условие — наличие биометрического паспорта.Что нужно знать о безвизовом режиме ЕС для граждан Украины

Три месяца в ЕС

Находиться на территории стран Шенгенской зоны без визы можно не более 90 дней в течение периода в 180 дней. Например, можно поехать в отпуск на Эгейское море в Грецию (на фото) без визы. Период в 90 дней не закрепленный, а плавающий, поэтому надо обращать внимание на даты поездок, если есть риск превысить разрешенный срок. Нарушение этого правила может привести к запрету на повторный въезд в ЕС.

Что нужно знать о безвизовом режиме ЕС для граждан Украины

Без визы, но с документами

Для въезда в государства Шенгенской зоны украинцам достаточно и одного только биометрического паспорта, но сотрудник иммиграционной службы вправе попросить подтвердить цель и условия поездки, доказать наличие достаточного количества средств для пребывания на территории ЕС и последующего возвращения.

Что нужно знать о безвизовом режиме ЕС для граждан Украины

Работать нельзя, учиться — на краткосрочных курсах

Безвизовый режим не дает права на трудоустройство в странах ЕС. Для этого надо отдельно получить разрешение на работу, а скорее всего, и оформить визу. Зато для участия в семинарах и краткосрочных учебных курсах до 90 дней можно обойтись и без визы. Если же учеба продлится больше трех месяцев, лучше обратиться в посольство или консульство страны, где будет проходить обучение.

Что нужно знать о безвизовом режиме ЕС для граждан Украины

К родственникам или на конференцию?

В случае посещения родственников или друзей следует иметь при себе приглашение и сведения о приглашающем — адрес и телефон. Если цель поездки — участие в деловой или научной конференции, то желательно иметь с собой приглашение на нее. А если речь об учебе, то может понадобиться подтверждение о зачислении в учебное заведение. Дорожная медстраховка не обязательна, но ее рекомендуется оформить.

Что нужно знать о безвизовом режиме ЕС для граждан Украины

Сколько денег нужно иметь при себе?

Для доказательства платежеспособности при въезде могут попросить предъявить дорожные чеки, подтверждение бронирования жилья, наличную валюту и даже проверить лимит кредитной карты. Необходимая сумма зависит от продолжительности и выбора страны (стран) поездки и может сильно варьироваться: например, в Латвии это всего 14 евро в день на человека, а в соседней Эстонии — уже 94 евро в день.

Что нужно знать о безвизовом режиме ЕС для граждан Украины

Экономия времени и денег

Безусловно, гражданам Украины приходится брать с собой в путешествие немало документов, но зато им не нужно обращаться за визами в консульства, платить за них и ждать оформления.

Автор: Илья Коваль

Фотография на паспорт: каковы требования к фото на паспорт РФ (размер)

Требования закона к фото на паспорт

Фотография на паспорт – это не простой фотоснимок, а составная часть документа, поэтому изображение должно нести максимально полную и достоверную информацию о внешности гражданина. В паспорте фото должно соответствовать достаточно строгим требованиям – и не только относительно его размеров, но и других показателей.

В паспорте фото должно соответствовать достаточно строгим требованиям – и не только относительно его размеров, но и других показателей.

Каким же оно должно быть?

- Цветовая гамма фотографии может быть как черно-белой, так и цветной, все зависит от желания гражданина.

- Что касается размера овала лица изображенного на фото человека, то он не должен занимать менее 80 % от общего размера снимка. Расположение лица – строго анфас.

- Размер головы человека на снимке в длину должен быть 32-36 мм, а в ширину – 18-25 мм.

- В верхней части фото должно оставаться не менее 5 мм свободного поля.

- Людям, постоянно носящим очки, необходимо фотографироваться в них, но цвет стекол очков, а также качество фотографии должны позволять отчетливо видеть глаза.

- Запрещено использовать фотографии, на которых волосы закрывают лицо, а также те, где гражданин находится в головном уборе. Исключение составляют люди, которые не могут появляться в обществе без головного убора в силу своих религиозных убеждений.

Правда, при этом нельзя допускать сокрытия овала лица.

Правда, при этом нельзя допускать сокрытия овала лица. - Выражение лица гражданина на фотографии должно быть нейтральным, глаза открыты, рот закрыт.

- Фон должен быть белым, без пятен, узоров, полос.

- В случае подачи документов на Едином портале гос. услуг к заявлению прикладывается электронная версия фото с разрешением не ниже 600 dpi в формате jpg. При этом «весить» фотография должна не более 300 КБ.

- Запрещены к размещению в паспортах фотоснимки, на которых граждане изображены в форменной одежде.

- Помимо перечисленных требований к фото, размещаемым в основном документе, предъявляются также следующие требования: расстояние между зрачками, изображенного на них человека не должно быть менее 7 мм, а от крайней точки подбородка до горизонтальной линии глаз (проведенной условно) – расстояние должно составлять не менее 12 мм.

В КонсультантПлюс есть множество готовых решений, в том числе о том, как получить паспорт гражданина РФ и каков срок его действия. Если у вас еще нет доступа к системе, вы можете оформить пробный онлайн-доступ бесплатно! Вы также можете получить актуальный прайс-лист К+.

Если у вас еще нет доступа к системе, вы можете оформить пробный онлайн-доступ бесплатно! Вы также можете получить актуальный прайс-лист К+.

Размер фото на российский паспорт

Закон устанавливает и необходимый размер фотографии на паспорт. Размер фото на паспорт РФ должен соответствовать стандарту – 35×45 мм.

Важно отметить, что лицо на фото должно быть в фокусе полностью: от линии волос и до нижней точки подбородка, также должны быть видны и уши.

Еще больше материалов по теме в рубрике: «Паспорт РФ».

Более полную информацию по теме вы можете найти в КонсультантПлюс.Пробный бесплатный доступ к системе на 2 дня.

Фото для визы в Россию (для граждан США) / Фото на паспорт онлайн

Требования к фотографии для российской визы

Если вы хотите посетить Российскую Федерацию, вам необходимо оформить визу. Вы должны предоставить заполненную анкету и пять одинаковых цветных фотографий не старше шести месяцев. Вам не нужно искать профессиональную фотостудию или фотобудку; особенно сейчас, когда власти не рекомендуют ходить в торговый центр или центр города из-за пандемии COVID-19.

Вы должны предоставить заполненную анкету и пять одинаковых цветных фотографий не старше шести месяцев. Вам не нужно искать профессиональную фотостудию или фотобудку; особенно сейчас, когда власти не рекомендуют ходить в торговый центр или центр города из-за пандемии COVID-19.

Вы можете сфотографироваться дома или в любом другом месте, и вы можете мгновенно проверить свою фотографию для визы в Россию .

Russian Visa Photo Tool — сделайте и проверьте онлайн!

Знаете ли вы, что вы можете получить фото на российскую визу онлайн ? Попробуйте наш фоторедактор для визы!

Этот инструмент изменяет размер, кадрирует, редактирует и в конце проверяет фотографию с точки зрения требований к фотографии для визы в Россию.

Каждую фотографию вы оформляете на паспорт-фото.online имеет гарантию принятия данным учреждением. Вы можете заказать его в цифровом виде и распечатать самостоятельно, или мы распечатаем его для вас и доставим куда угодно.

Эти фотографии должны соответствовать определенным требованиям, таким как размер и качество, структура бумаги, поза, цвет фона, выражение лица и многое другое. Важно знать и применять их все, чтобы ваши фотографии были приняты посольством или консульством России. Ознакомьтесь с фото спецификации для российской визы , ниже мы представляем их полный список.

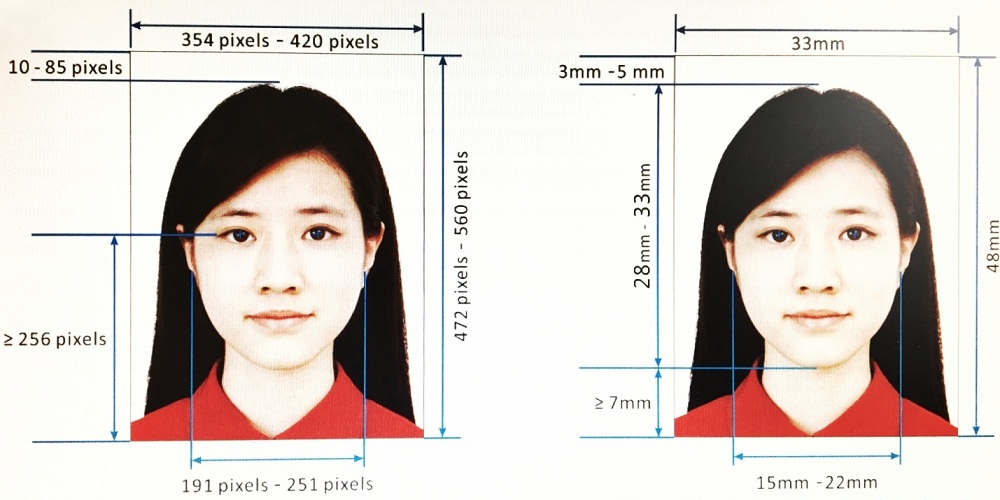

Российская виза, размер фото

Требование к фотографии для визы в Россию в этих условиях ясно:

- Формат фотографии (ширина x высота) должен быть: 35 мм x 45 мм без рамок и специальных уголков

- это не должно быть селфи

- голова должна быть помещена в центр рисунка

- лицо должно занимать около 50% всей площади (27 мм — 36 мм от подбородка до макушки), а голова и плечи — не менее 70% и не более 80% фото

- кандидат должен смотреть прямо вперед, обе стороны вашего лица должны быть видны одинаково, виды сбоку и под углом недопустимы

Помните: все неправильно обрезанные фотографии будут отклонены, поэтому инструмент обрезки для визы в Россию может вам пригодиться .

Фон и освещение

Фон на фото для российской визы должен быть серым, полностью свободным от теней, узоров и других видимых предметов или людей. Если вы не можете подготовить требуемый фон, вы можете использовать инструмент, удалив неподходящий фон и сделав его любым цветом, в данном случае серым. Просто используйте специальный инструмент на сайте portal-photo.online и расслабьтесь, мы сделаем всю работу.

Лучший свет — естественный, обе стороны лица должны быть освещены равномерно.Фотография должна точно воспроизводить оттенки вашей кожи.

Положение головы и выражение лица

Кандидат не должен смотреть вниз или в любую сторону, его / ее голова должна быть перпендикулярна камере. Объектив фотоаппарата должен находиться на уровне глаз заявителя. Нейтральное выражение лица с закрытым ртом и открытыми глазами обязательно. Не улыбайтесь, а просто расслабьте мышцы лица естественным образом.

Ваши глаза должны быть хорошо видны и узнаваемы, поэтому, если вам не нужны очки, снимите их, а также убедитесь, что волосы не закрывают линию глаз.

Очки на российскую визу фото

Если вы хотите быть уверены, что ваше фото будет принято, снимите очки (также солнцезащитные очки не принимаются). Если вам необходимо носить очки по медицинским показаниям и вы действительно не можете их снять, помните, что на стекле не должно быть бликов, а оправа не должна закрывать какие-либо части ваших глаз. Причем на лице не должно быть теней или преломлений.

Одежда

Это часто задаваемый вопрос: как одеваться для фото на визу в Россию?

Вы можете носить как хотите — ваш повседневный стиль.В этом термине нет особых требований. Нельзя носить только форму.

Борода

Если вы обычно носите бороду, можете оставить ее для фото. Но помните, что ваше лицо должно быть узнаваемо для сотрудника иммиграционной службы, поэтому не отращивайте бороду до того, как вас сфотографируют, если вы обычно ее не носите.

Шапки и головные уборы

Вообще говоря, ношение головного убора на фотографии для визы в Россию запрещено. Вы можете носить религиозный головной убор, только если он не закрывает ваше лицо.Ваше лицо должно быть видно от нижней части подбородка до лба. Накрытие лица, например, никаб, не допускается.

Вы можете носить религиозный головной убор, только если он не закрывает ваше лицо.Ваше лицо должно быть видно от нижней части подбородка до лба. Накрытие лица, например, никаб, не допускается.

Виза в Россию для детей и младенцев

Если вы планируете посетить Российскую Федерацию с детьми, у них тоже должна быть виза. Младенцев, которые не могут поддерживать себя, следует фотографировать лежа сверху и с открытыми глазами. Если вы поддерживаете младенца, ваши руки или руки, которые используются для поддержки ребенка, не должны быть видны на фотографии.

Инструменты ретуши и фотошоп на российской визе фото

Вы не должны использовать Photoshop на фотографии для визы в Россию — это касается вашего лица и фона. Итак, ни ретушь, ни художественный эффект недопустимы. Вместо этого вы можете нанести макияж, а в качестве фона использовать инструмент для визы в Россию, фото , просто используя специальный инструмент на сайте portal-photo.online.

Российская виза фото спецификации о структуре бумаги

Фотография должна быть цветной, напечатанной на глянцевой, простой или непрозрачной высококачественной фотобумаге.Рельефная или растровая структура недопустимы.

Разрешение печати должно быть не менее 600 точек на дюйм (особенно при съемке цифровой камерой). Лицо должно быть четко сфокусировано во всех областях, также важны адекватный контраст и четкость.

Россия виза фото производитель

паспорт-photo.online станет идеальным редактором, если вы ищете инструмент, с помощью которого вы сможете получить онлайн фото для российской визы за пару минут.

Этот инструмент изменяет размер, кадрирует, редактирует , а в конце проверяет фотографию , чтобы убедиться, что она будет принята данным учреждением.Мы это гарантируем!

Вы можете заказать его как в цифровой версии и распечатать самостоятельно, так и заказать уже распечатанные фотографии, которые мы доставим по указанному физическому адресу.

Мы предоставим вам фотографий для визы в Россию высокого качества, правильного размера и обрезки, соответствующих критериям, установленным Правительством России.

Последнее важное: изображения groupa будут отклонены. Ваши пять доставленных фотографий должны быть идентичными.

Краткое изложение требований к фотографии для получения российской визы

Фотография — один из самых важных элементов при подаче заявления на визу.Фотография будет положительно проверена сотрудником посольства, если она соответствует официальным требованиям. Рекомендуемый размер фотографии 3,5 х 4,5 см. Снимок должен иметь сбалансированный контраст, резкость и яркость, поэтому настоятельно рекомендуется воспользоваться услугами опытного фотографа. Фотография должна быть сделана на однотонном и однородном фоне. Он должен быть распечатан в цвете на качественной фотобумаге. Человек на фотографии должен смотреть в камеру глазами, направленными прямо на нее.Обязательно не закрывать лицо и линию роста волос — они должны оставаться чистыми, и нельзя закрывать их волосами или украшениями. Позируя фотографу, нужно закрыть рот и иметь нейтральное выражение лица, без каких-либо эмоций.

Позируя фотографу, нужно закрыть рот и иметь нейтральное выражение лица, без каких-либо эмоций.

в Россию для в США

Консульский отдел Посольства России в США заявляет, что электронное заявление на визу на русском или английском языке является единственной формой подачи заявления на получение документа.

Растет око за око, США закрывают консульство в России — Новости — Daily Commercial

ВАШИНГТОН (AP) «Эскалация дипломатической схватки за зуб, Соединенные Штаты в четверг внезапно приказали России закрыть свое консульство в Сан-Франциско и закрыть офисы в Вашингтоне и Нью-Йорке, что усилило напряженность между бывшими противниками холодной войны. Вашингтон уступил Москве 48 часов на выполнение

Администрация Трампа назвала свои действия ответом на «необоснованное и пагубное» требование Кремля в начале этого месяца о том, что США.С. сократил свой дипломатический состав в России. Но Москва объявила это серьезной эскалацией, а высокопоставленный российский депутат заявил, что этот шаг знаменует «горячую фазу дипломатической войны».

«Соединенные Штаты готовы предпринять дальнейшие действия, если это необходимо и оправдано», — заявила пресс-секретарь Госдепартамента Хизер Науэрт. Тем не менее, она сказала, что США надеются, что обе страны теперь могут двигаться к «улучшению отношений» и «расширению сотрудничества».

Это было жесткое приветствие в Вашингтоне для нового посла России Анатолия Антонова, который прибыл всего через несколько часов после U.Объявление С. В аэропорту Антонов процитировал изречение бывшего советского лидера Владимира Ленина, призывающее к осторожности и профессионализму.

«Нам не нужны истерические порывы», — цитируют Антонова российские информационные агентства.

Закрытие территорий на обоих побережьях США стало, пожалуй, самой решительной дипломатической мерой Соединенных Штатов против России с 1986 года, ближе к концу холодной войны, когда ядерные державы изгнали десятки дипломатов друг друга.

И это происходит на фоне самых серьезных напряжений в их отношениях с тех пор. Эти две страны столкнулись из-за войн на Украине и в Сирии, но наиболее существенно из-за заявлений Америки о том, что Россия вмешалась в выборы в США в 2016 году, чтобы повысить шансы президента Дональда Трампа на победу. Продолжается расследование того, была ли кампания Трампа в сговоре с Москвой.

Эти две страны столкнулись из-за войн на Украине и в Сирии, но наиболее существенно из-за заявлений Америки о том, что Россия вмешалась в выборы в США в 2016 году, чтобы повысить шансы президента Дональда Трампа на победу. Продолжается расследование того, была ли кампания Трампа в сговоре с Москвой.

К субботе русские должны закрыть свое консульство в Сан-Франциско и официальную резиденцию там. Хотя Россия может сохранить свое консульство в Нью-Йорке и посольство в Вашингтоне, торговые представительства, размещенные в дополнительных офисах в обоих этих городах, должны быть закрыты, сказал высокопоставленный чиновник администрации Трампа.Чиновник проинформировал журналистов на телефонной конференции на условиях анонимности.

За пределами здания консульства на вершине холма, выходящего на залив Сан-Франциско, в четверг не было никаких видимых признаков исхода. Представители консульства входили и выходили из величественного здания, а граждане России, назначенные на прием, сказали, что могут получить или обновить свои паспорта.

«Это печально, потому что я много лет прожила в США, и между странами существуют тесные связи», — сказала Кейт Стэнтон, агент по недвижимости из Сан-Франциско, которая сказала, что у нее двойная буква U.С.-Российское гражданство.

Сотрудники американской контрразведки уже давно пристально следят за российским форпостом в Сан-Франциско, обеспокоены тем, что люди, отправленные в консульство, поскольку дипломаты занимаются шпионажем. В конце прошлого года США выгнали нескольких россиян, которые там размещались, назвав это ответом на вмешательство в выборы.

На этот раз США не высылают российских чиновников. По словам высокопоставленного чиновника, тех, кто работает в закрытых офисах, можно перераспределить в другие места в Соединенных Штатах.

Считается, что одно из зданий сдано в аренду, но Россия сохранит право собственности на остальные, сказал чиновник, добавив, что Москва может определить, хочет ли она продать их или иным образом распорядиться недвижимостью.

Принудительное закрытие является последним событием в усиливающемся обмене дипломатическими заявлениями.

В декабре бывший президент Барак Обама выгнал десятки российских чиновников, закрыл российские рекреационные комплексы в Нью-Йорке и Мэриленде и ввел санкции в отношении россиян и предприятий.Президент России Владимир Путин воздержался от ответных действий. В следующем месяце Трамп вступил в должность после проведения кампании по обещаниям улучшить отношения между США и Россией.

Но ранее в этом месяце Трамп неохотно подписал закон об усилении санкций в отношении России, который Конгресс настаивал, чтобы помешать ему ослабить санкции в отношении Москвы. В ответ Кремль приказал США сократить штат посольств и консульств до 455 человек с уровня на сотни выше.

Россия заявила, что для достижения нового лимита потребуется всего 755 человек.США так и не подтвердили, сколько дипломатического персонала было в стране в то время. По данным официальных лиц, по состоянию на четверг США выполнили приказ о сокращении штата до 455 человек.

Сокращения имеют последствия для России. США временно приостановили оформление неиммиграционных виз для россиян, желающих посетить Соединенные Штаты, и только скоро возобновятся по «значительно сниженной ставке». США будут обрабатывать визы только в посольстве в Москве, а это означает, что россияне больше не могут подавать документы в U.С. консульства в Санкт-Петербурге, Екатеринбурге и Владивостоке.

Несмотря на обмен штрафами, наблюдались узкие признаки американо-российского сотрудничества, которые превзошли ухудшение отношений. В июле Трамп и Путин подписали соглашение с Иорданией о прекращении огня на юго-западе Сирии. США заявляют, что перемирие в основном соблюдается.

Но теперь Кремль может ответить тем же. Американские официальные лица утверждали, что России следует воздерживаться от возмездия, отмечая, что Москва приказала У.С. Дипломатические сокращения были предприняты с целью приведения дипломатического присутствия двух стран к «паритету».

«Соединенные Штаты надеются, что, продвигаясь к стремлению Российской Федерации к паритету, мы сможем избежать дальнейших ответных действий с обеих сторон», — сказал Науэрт из Госдепартамента.

Обе страны теперь имеют по три консульства на территории друг друга и якобы одинаковое количество дипломатов. Точные цифры сложно проверить самостоятельно.

___

Авторы Associated Press Владимир Исаченков и Джим Хайнц из Москвы и Гаренс Берк из Сан-Франциско внесли свой вклад в подготовку этого отчета.

___

Свяжитесь с Джошем Ледерманом в Twitter по адресу http://twitter.com/joshledermanAP

Население России (2021 г.) — Worldometer

Примечания

Счетчик Russia Population (Live) показывает постоянно обновляемую оценку текущего населения Российской Федерации, полученную с помощью алгоритма RTS Worldometer, который обрабатывает данные, собранные из Организации Объединенных Наций по населению Разделение.

Население России (1950-2019) Диаграмма отображает общую численность населения на 1 июля каждого года с 1950 по 2019 год.

График Годового темпа роста населения отображает годовые процентные изменения численности населения, зарегистрированные 1 июля каждого года с 1951 по 2019 год. Это значение может отличаться от Годового процентного изменения , показанного в исторической таблице, которая показывает эквивалентное годовое процентное изменение при условии однородного изменения в предшествующий пятилетний период.

Это значение может отличаться от Годового процентного изменения , показанного в исторической таблице, которая показывает эквивалентное годовое процентное изменение при условии однородного изменения в предшествующий пятилетний период.Определения

Год : по состоянию на 1 июля указанного года.

Население : Общая общая численность населения (обоих полов и всех возрастов) в стране на 1 июля года, указанная по оценке Департамента народонаселения Департамента по экономическим и социальным вопросам Организации Объединенных Наций.Перспективы народонаселения мира: редакция 2019 г. Для прогнозируемых лет используется вариант средней рождаемости ООН.

Подробнее Определения … Годовое изменение в% : На 2019 год: процентное изменение общей численности населения за последний год (с 1 июля 2018 года по 30 июня 2019 года). Для всех остальных лет: эквивалент годового процентного изменения за последний год, предполагающий однородное изменение за предыдущий пятилетний период, рассчитанный путем обратного сложения.

Годовое изменение : На 2019 год: абсолютное изменение общей численности населения (увеличение или уменьшение количества людей) за последний год (с 1 июля 2018 года по 30 июня 2019 года).Для всех остальных лет: среднегодовое численное изменение за предыдущий пятилетний период.

Мигрантов (нетто) : Среднее годовое количество иммигрантов за вычетом количества эмигрантов за предыдущий пятилетний период (с 1 июля по 30 июня начального и последнего года) или последующий пятилетний период (за 2016 год). данные). Отрицательное число означает, что эмигрантов больше, чем иммигрантов.

Средний возраст : возраст, при котором население делится на две численно равные группы: половина людей старше указанного среднего возраста, а половина моложе.Этот параметр указывает возрастное распределение.

Коэффициент фертильности : (Общий коэффициент фертильности или СКР) выражается в количестве детей на женщину. Он рассчитывается как среднее количество детей, которые в среднем будет иметь женщина в репродуктивном периоде (от 15 до 49 лет), исходя из текущих показателей фертильности для каждой возрастной группы в стране и при условии, что она не подвержена смертности.

Он рассчитывается как среднее количество детей, которые в среднем будет иметь женщина в репродуктивном периоде (от 15 до 49 лет), исходя из текущих показателей фертильности для каждой возрастной группы в стране и при условии, что она не подвержена смертности.

Плотность (P / км²) : (Плотность населения) Население на квадратный километр (км²).

Городское население% : Городское население как процент от общей численности населения.

Городское население : Население, проживающее в районах, классифицированных как городские в соответствии с критериями, используемыми каждой страной.

Доля страны в мировом населении : Общая численность населения страны в процентах от общей численности населения мира на 1 июля указанного года.

Население мира : Общее население мира на 1 июля указанного года.

Глобальный рейтинг : Позиция, которую занимает Россия в списке всех стран мира, ранжированных по численности населения (от самой высокой до самой низкой) по состоянию на 1 июля указанного года.

Зараженные утечки: дезинформация и фишинг с российским Nexus

«Каждая внешняя операция является в первую очередь внутренней: единственная и наиболее важная роль агентств — обеспечить безопасность режима». — Марк Галеотти о внешней разведке РоссииКлючевые моменты

- Документы, украденные у известного журналиста и критика правительства России, были подвергнуты манипуляции, а затем обнародованы как «утечка» для дискредитации отечественных и зарубежных критиков правительства.Мы называем этот метод «испорченными утечками».

- Операция против журналиста привела к открытию более крупной фишинговой операции с более чем 200 уникальными целями в 39 странах (включая членов правительств 28 стран). В список вошли бывший премьер-министр России, члены кабинетов из Европы и Евразии, послы, высокопоставленные военные, руководители энергетических компаний и представители гражданского общества.

- После государственных целей, вторую по величине группу (21%) составляют представители гражданского общества, включая ученых, активистов, журналистов и представителей неправительственных организаций.

- У нас нет убедительных доказательств связи этих операций с конкретным российским государственным учреждением; тем не менее, есть явное совпадение между нашими доказательствами и доказательствами, представленными в многочисленных отраслевых и правительственных отчетах о связанных с Россией субъектах угроз.

Сводка

В этом отчете описывается масштабная российская фишинговая и дезинформационная кампания. Это свидетельствует о том, как документы, украденные у известного журналиста и критика России, были подделаны, а затем «просочились» для достижения конкретных пропагандистских целей.Мы называем этот метод «испорченными утечками». В отчете показано, как двойные стратегии фишинга и скрытых утечек иногда используются в сочетании для проникновения в объекты гражданского общества, а также для разжигания недоверия и дезинформации. Это также показывает, как внутренние соображения, особенно озабоченность по поводу безопасности режима, могут мотивировать шпионские операции, особенно те, которые направлены против гражданского общества. Отчет состоит из четырех частей, описанных ниже:

Отчет состоит из четырех частей, описанных ниже:

ЧАСТЬ 1: КАК СОЗДАЮТСЯ УТЕЧКИ описывает успешную фишинговую кампанию против Дэвида Саттера, известного журналиста.Мы демонстрируем, как материалы, полученные в ходе этой кампании, были выборочно выпущены с фальсификациями для достижения пропагандистских целей. Затем мы обращаем внимание на аналогичный случай, связанный с операцией против международного фонда, выдающего гранты, со штаб-квартирой в Соединенных Штатах, в ходе которого их внутренние документы были выборочно выпущены с изменениями для достижения цели дезинформации. Эти «запятнанные утечки» были продемонстрированы путем сравнения оригинальных документов и электронных писем с тем, что позже опубликовали группы, связанные с Россией.Мы пришли к выводу, что причиной заражения, вероятно, является озабоченность внутренней политикой России, особенно в отношении компенсации и дискредитации того, что воспринимается как «внешние» или «иностранные» попытки дестабилизировать или подорвать режим Путина.

ЧАСТЬ 2: МАЛЕНЬКОЕ ОТКРЫТИЕ описывает, как операция против Satter привела нас к обнаружению более крупной фишинговой операции с более чем 200 уникальными целями. Мы идентифицировали эти цели, исследуя ссылки, созданные операторами, использующими Tiny.Служба сокращения ссылок cc. Выделив сходство между этой кампанией и кампаниями, задокументированными предыдущими исследованиями, мы завершаем картину операций, связанных с Россией, показав, как связанные кампании, которые в последнее время привлекли внимание СМИ к операциям во время президентских выборов в США 2016 года, также были нацелены на журналистов, оппозиционные группы, и гражданское общество.

ЧАСТЬ 3: ПОДКЛЮЧЕНИЕ К ОПЕРАЦИЯМ, ОТЧЕТНЫМ В ОБЩЕСТВЕННОЙ ОТЧЕТЕ описывает связи между кампаниями, которые мы задокументировали, и предыдущими публичными отчетами об операциях, связанных с Россией.После описания совпадений между различными техническими индикаторами мы обсудим нюансы и проблемы, связанные с атрибуцией в связи с операциями с российской связью.

ЧАСТЬ 4: ОБСУЖДЕНИЕ исследует, как фишинговые операции в сочетании с зараженными утечками использовались для мониторинга, распространения дезинформации и подрыва доверия в гражданском обществе. Мы обсуждаем последствия заражения утечками и подчеркиваем, как они создают уникальные и сложные угрозы для гражданского общества. Затем мы обращаемся к часто упускаемому из виду компоненту гражданского общества в операциях кибершпионажа между национальными государствами.

Введение: запятнанные утечки и цели гражданского общества

В последние месяцы в СМИ преобладалисвязанных с Россией кампаний кибершпионажа, в частности, направленных на выборы в США в 2016 году, а в последнее время — во французские выборы 2017 года. Какими бы серьезными ни были эти события, о кибершпионаже часто не обращают внимания как в СМИ, так и в отраслевых отчетах, но это критическая и стойкая группа жертв: глобальное гражданское общество.

Здоровое, полностью функционирующее и динамичное гражданское общество является противоположностью недемократического правления, и, как следствие, могущественные элиты, которым угрожают их действия, обычно направляют свои мощные шпионские аппараты на гражданское общество, чтобы проникнуть, предвидеть и даже нейтрализовать их виды деятельности. Однако, в отличие от промышленности и правительства, группам гражданского общества обычно не хватает ресурсов, институциональной глубины и потенциала для противодействия этим нападениям. По разным причинам они также редко учитываются при составлении отчетов об угрозах или политике правительства в отношении кибершпионажа и могут быть молчаливыми, упущенными из виду жертвами.

Однако, в отличие от промышленности и правительства, группам гражданского общества обычно не хватает ресурсов, институциональной глубины и потенциала для противодействия этим нападениям. По разным причинам они также редко учитываются при составлении отчетов об угрозах или политике правительства в отношении кибершпионажа и могут быть молчаливыми, упущенными из виду жертвами.

Как и в предыдущих отчетах Citizen Lab, этот отчет предоставляет дополнительные доказательства «тихой эпидемии» целевых цифровых атак на гражданское общество, в данном случае с участием широко известных операций кибершпионажа, связанных с Россией.В нашем отчете подчеркиваются внутренние корни этих зарубежных операций и то, как опасения по поводу безопасности режима и внутренней легитимности могут влиять на моделирование российских угроз и нацеливание на шпионаж как внутри страны, так и за рубежом.

Нулевой пациент для расследования: Дэвид Саттер

Наше расследование началось с единственной жертвы: Дэвида Саттера, известного журналиста, Rhodes Scholar и критика Кремля. В 2013 году Саттеру запретили въезд в Россию якобы за «грубое нарушение» визового законодательства, которое в основном связано с его репортажами о российском автократии.Саттер известен своей книгой Тьма на рассвете , в которой расследовался возможный заговор 1999 года с участием Федеральной службы безопасности (ФСБ) России в серии взрывов жилых домов в России, который использовался в качестве оправдания для второй чеченской войны и который способствовал приходу к власти Владимира Путина.

В 2013 году Саттеру запретили въезд в Россию якобы за «грубое нарушение» визового законодательства, которое в основном связано с его репортажами о российском автократии.Саттер известен своей книгой Тьма на рассвете , в которой расследовался возможный заговор 1999 года с участием Федеральной службы безопасности (ФСБ) России в серии взрывов жилых домов в России, который использовался в качестве оправдания для второй чеченской войны и который способствовал приходу к власти Владимира Путина.

7 октября 2016 года Саттер стал жертвой целевой фишинг-кампании и по ошибке ввел свой пароль на сайте сбора учетных данных. Электронные письма Саттера были украдены и позже опубликованы выборочно и с преднамеренной фальсификацией, как мы опишем в этом отчете.Хотя мы не можем окончательно приписать кражу электронных писем Саттера одному конкретному злоумышленнику, и у нас нет конкретных подробностей о процессе, в результате которого его украденные электронные письма были фальсифицированы и стали достоянием общественности, мы обнаруживаем и анализируем несколько доказательств того, что помочь контекстуализировать запятнанные утечки, в то же время связав проникновение его электронной почты с гораздо более широкой кампанией кибершпионажа, имеющей отношение к России.

Нечеткие утечки: дезинформация 2.0

После взлома его аккаунта украденные электронные письма Саттера были выборочно изменены, а затем «просочились» в блог CyberBerkut, самопровозглашенной пророссийской группы хактивистов.В этом отчете вводится термин « испорченных утечек, » для описания преднамеренного внесения ложной информации в более крупный набор достоверно украденных данных.

Мы подробно изучаем, как отчет, отправленный в Национальный фонд за демократию (NED) о проекте журналистских расследований Radio Liberty (содержащийся в электронных письмах, украденных у Саттера), был тщательно изменен с использованием ложной информации перед публикацией. Мы показываем, как эта манипуляция создала ложную видимость того, что видные российские антикоррупционные деятели, в том числе Алексей Навальный, получали иностранное финансирование для своей деятельности.(Алексей Навальный — известный российский антикоррупционный активист и оппозиционный деятель). Мы также отмечаем, как этот документ был использован для дискредитации конкретных сообщений о коррупции среди ближайших соратников президента России Владимира Путина.

Мы также отмечаем, как этот документ был использован для дискредитации конкретных сообщений о коррупции среди ближайших соратников президента России Владимира Путина.

Кроме того, тот, кто испортил документ, также сослался на статью, которая еще не была опубликована на момент «утечки» документа. Это время настоятельно предполагает предварительную информацию о публикации предстоящего журналистского расследования, касающегося высокопоставленных российских чиновников и бизнесменов.Такая информация, скорее всего, была конфиденциальной и не получила широкого распространения. Это может означать, что операторы имели доступ к другим текущим операциям наблюдения.

После того, как была раскрыта запятнанная утечка, российские государственные СМИ и другие СМИ сообщили, что документ свидетельствует о поддерживаемом ЦРУ заговоре с целью начать «цветную революцию» в России. 1 Зараженная утечка была также сообщена как доказательство того, что сообщения о коррупции в ближайшем окружении Путина представляли собой часть преднамеренной кампании дезинформации от имени иностранных интересов.

Время и суть заражения совпадают с сообщениями о опасениях Путина и его ближайших соратников, что разоблачение их богатства и его источников может спровоцировать протесты и восстания в России, подобные тем, которые возглавлял Навальный в последние месяцы и годы.

Испорченные утечки создают сложные проблемы для жертв взломов, а также представляют собой мощный и опасный метод дезинформации. , часть 1, описывает проблему утечки более подробно, а , часть 4: обсуждение, предоставляет анализ рисков, связанных с этой тактикой.

Неуклонное сокращение Пандоры: появляются важные цели

В ходе расследования подозрительных сообщений, отправленных Satter, мы определили, что Tiny.cc, служба сокращения ссылок, используемая операторами для фишинговых учетных данных, имеет предсказуемые функции, которые позволяют нам обнаруживать некоторые другие ссылки, которые, вероятно, используются теми же операторами. Мы разработали методику обнаружения некоторых из этих ссылок и в конечном итоге собрали 223 вредоносных ссылки, представляющих 218 уникальных целей. 2 Нам удалось идентифицировать настоящие личности примерно 85% целей.Из набора, который мы определили, мы нашли цели как минимум из 39 стран.

2 Нам удалось идентифицировать настоящие личности примерно 85% целей.Из набора, который мы определили, мы нашли цели как минимум из 39 стран.

Одной из нитей, связывающих цели, является то, что их профессиональная деятельность связывает их с проблемами, к которым правительство России проявляет интерес. В некоторых случаях жертвами становятся россияне, начиная от бывшего премьер-министра и заканчивая журналистами, расследующими коррупцию, и политическими активистами. Многие другие объекты находятся в добывающих отраслях, размещены в них или задействованы в них в странах и регионах, в которых российское правительство имеет экономический и стратегический интерес, например, в бывших советских республиках.Третьи, вероятно, будут работать над проблемами по другую сторону стола переговоров от России, будь то в рамках операций Организации Объединенных Наций, НАТО или государственной службы. Возможно, неудивительно, что одной из самых больших групп целей являются высокопоставленные военные и государственные служащие, а также выборные должностные лица в Украине.

Рис. 1: Карта, показывающая страны, с которыми связаны цели фишинг-кампании [щелкните, чтобы увидеть изображение высокого разрешения]. В других случаях, например, жена военного атташе, лица, кажется, становятся целью из-за их близости к особо важным целям. .В других случаях мы определили большое количество людей, которые, по-видимому, стали мишенью, потому что они получили поддержку в форме стипендии от конкретного грантодателя из США.

Некоторые известные целевые категории включают:

- Политики, государственные служащие и государственные служащие из Афганистана, Армении, Австрии, Камбоджи, Египта, Грузии, Казахстана, Кыргызстана, Латвии, Перу, России, Словакии, Словении, Судана, Таиланда, Турции, Украины, Узбекистана и Вьетнама

- Дипломатический персонал из многочисленных посольств, до уровня послов включительно, а также члены их семей

- Члены гражданского общества, в том числе очень известные критики президента России, а также журналисты и ученые

- Руководящие работники нефтегазовой, горнодобывающей и финансовой отраслей бывшего Советского Союза

- Должностные лица Организации Объединенных Наций

- Военнослужащие из Албании, Армении, Азербайджана, Грузии, Греции, Латвии, Черногории, Мозамбика, Пакистана, Саудовской Аравии, Швеции, Турции, Украины и США, а также официальные лица НАТО

Обнаружение множества других целей дает нам окно в структуру и цели кампании (, часть 2, описывает, как мы обнаружили цели). После государственных целей вторую по величине группу (21%) составляют представители гражданского общества, такие как ученые, активисты, журналисты и представители неправительственных организаций.

После государственных целей вторую по величине группу (21%) составляют представители гражданского общества, такие как ученые, активисты, журналисты и представители неправительственных организаций.

Важность целей гражданского общества

Данные, представленные на Рисунке 3, подчеркивают степень, в которой группы гражданского общества становятся объектами нападений в количестве, эквивалентном тем, которые наблюдаются с более классическими целями, ориентированными на сектор «кибершпионаж», такими как военные, правительство и промышленность.

Среди мишеней гражданского общества более половины составляли журналисты, многие из которых вносят значительный вклад в русскоязычные новостные агентства, такие как «Ведомости», «Слон / Республика», «Новая газета» и Русская служба Би-би-си.

Хотя подробный анализ целей гражданского общества или описание сфер их деятельности, несомненно, поставит под угрозу их конфиденциальность, мы можем с уверенностью задуматься о двух примечательных закономерностях, которые возникают в результате такого анализа.

Во-первых, как и наш первый испытуемый Дэвид Саттер, несколько человек из целевого списка были известны своими публичными усилиями, направленными на то, чтобы пролить свет на российское правительство и его деятельность.От публикаций статей, описывающих мошенничество или коррупцию, до общей активности в поддержку избирательной реформы, многие объекты гражданского общества, похоже, были выделены из-за того, что их действия могут представлять угрозу для режима Путина.

Рисунок 3: Разбивка обнаруженных целей на широкие категории Еще одна заметная общность, обнаруженная в ходе анализа целей гражданского общества в этих кампаниях, — это почти идеальное соответствие между сферами их деятельности и геополитическими конфликтами, в которых Россия является известной или предполагаемой воюющей стороной , или сторона конфликта.В частности, целевые области гражданского общества охватывают географические границы, включая зоны конфликтов, такие как Сирия, Афганистан, Украина и другие.

Мы также обнаружили, что несколько десятков целевых лиц были связаны между собой тем, что они получили стипендию от одного спонсора, ориентированного на регион.

Уведомление

Большая и разнообразная целевая группа представила проблемы с уведомлением. Наш процесс уведомления потенциальных жертв включает следующие соображения и шаги:

- Для целей, связанных с правительствами или связанными с ними организациями (такими как НАТО или ООН), или предприятиями в конкретной стране, мы передали информацию об именах целей и адресах электронной почты в соответствующую группу реагирования на компьютерные чрезвычайные ситуации (CERT)

- Если у многих целей была организационная принадлежность, но не у одного работодателя, мы связались с этой организацией и работали с ними, чтобы уведомить отдельных лиц

- Мы также предоставили провайдеру электронной почты полный список целей.

Часть 1: Как возникают загрязненные утечки

Мы исследуем, как украденные материалы из почтового ящика Саттера были превращены в зараженные утечки и выпущены CyberBerkut, а затем исследуем аналогичную операцию против фондов открытого общества.

Чтобы провести четкое сравнение между реальным и поддельным и проиллюстрировать, как именно происходит заражение, мы получили оригинальные подлинные документы и электронные письма от Дэвида Саттера, жертвы взлома, и сравнили их с испорченными версиями.Затем мы описываем предыдущий случай зараженных утечек: внутренние документы, принадлежащие фондам «Открытое общество», были украдены, а затем выпущены с такими же заражениями, как у Саттера, также со стороны CyberBerkut. 3

В обоих случаях жертвы взлома работали с американскими организациями, у которых были программы, специализирующиеся на России. Похоже, что заражение преследовало две цели: сделать программы более подрывными в отношении России, чем они были, и дискредитировать конкретных оппозиционных лиц и группы, критикующие президента России Путина и его приближенных.

Дело Дэвида Саттера

5 октября 2016 г. на адрес Gmail Дэвида Саттера было отправлено фишинговое письмо (см. «Нулевой пациент : Дэвид Саттер »). Это фишинговое письмо было создано с помощью особой уловки, которая выглядела как предупреждение системы безопасности от Google, предполагающее получателю, что неизвестная третья сторона получила пароль от его учетной записи Gmail (см. Рисунок 4).

Это фишинговое письмо было создано с помощью особой уловки, которая выглядела как предупреждение системы безопасности от Google, предполагающее получателю, что неизвестная третья сторона получила пароль от его учетной записи Gmail (см. Рисунок 4).

Фишинговое письмо создано для того, чтобы заставить получателя нажать кнопку «Изменить пароль».Щелчок по этой ссылке направит веб-браузер жертвы на ссылку, размещенную в службе сокращения URL-адресов Tiny.cc. Оператор замаскировал ссылку с помощью открытого перенаправления, размещенного на сервере Google. Это открытое перенаправление позволило операторам создать URL-адрес, который на первый взгляд кажется размещенным в Google:

https://www.google.com/amp/tiny.cc/(redhibited)

К сожалению, конечный пункт назначения этого сокращенного URL-адреса был изменен на безопасную веб-страницу до того, как мы смогли проверить это фишинговое письмо. Однако, как мы укажем в Часть 2 настоящего отчета, имеется достаточно свидетельств, позволяющих предположить первоначальный пункт назначения.

Однако, как мы укажем в Часть 2 настоящего отчета, имеется достаточно свидетельств, позволяющих предположить первоначальный пункт назначения.

Анализ заголовков писем показал, что письмо было отправлено через российский почтовый сервис Яндекс, используя электронный адрес g.mail2017 [@] yandex.com .

Второе фишинговое письмо

Два дня спустя, 7 октября 2016 года, Саттер получил второе электронное письмо, в котором использовался обман, идентичный первой попытке, описанной выше.

Как и в случае с электронным письмом 1, перенаправление google.com/amp/ указывало на URL-адрес, размещенный на Tiny.cc. И снова, как и в случае с электронным письмом 1, Citizen Lab обнаружила, что изначально настроенная цель перенаправления для этой ссылки была удалена.

Анализ заголовков сообщений электронной почты во второй попытке фишинга показал, что сообщение было отправлено с помощью веб-службы электронной почты «mail.com» с использованием учетной записи электронной почты annaablony [@] mail. com .

com .

Несанкционированный доступ

7 октября 2016 года, вскоре после получения электронного письма, Саттер сообщает, что щелкнул ссылку для смены пароля в электронном письме 2, и вспоминает, что его перенаправили на то, что, как он теперь понимает, на самом деле было фишинговой страницей учетных данных, которая оказалась законной подписью Google. на странице.К сожалению, Саттер временно отключил двухфакторную аутентификацию для своей учетной записи, что сделало возможной компромисс.

Вскоре после ввода учетных данных на странице активности учетной записи Gmail Саттера было зарегистрировано событие неавторизованного входа в систему. Данные, зарегистрированные Google, показали, что сеанс входа в систему был инициирован с IP-адреса в Румынии (рисунок 6). В Часть 2 мы покажем, что сервер, связанный с этим IP-адресом, также размещал поддельную страницу входа в Google, где Саттер представил свои учетные данные. Таким образом, вполне вероятно, что этот вредоносный сервер был настроен для автоматической загрузки содержимого электронной почты из любых скомпрометированных учетных записей (см. Рисунок 7).

Таким образом, вполне вероятно, что этот вредоносный сервер был настроен для автоматической загрузки содержимого электронной почты из любых скомпрометированных учетных записей (см. Рисунок 7).

В Часть 2 этого отчета мы опишем, как фишинговые ссылки, отправленные на Satter, привели нас к обнаружению гораздо более широкой кампании, в которую входили 218 различных целей из правительства, промышленности и военных. , и гражданское общество. В следующем разделе мы приводим контекст кампании дезинформации, которая проводилась вокруг материалов, украденных из электронной почты Саттера и опубликованных в блоге пророссийского хактивистского коллектива CyberBerkut.

Рисунок 7: Как фишинговая кампания против Satter превратилась в операцию запятнанных утечекАнализ испорченной утечки

В этом разделе сравнивается исходный документ, полученный Citizen Lab, с испорченным документом, опубликованным в Интернете и использованным в рамках кампании дезинформации. Мы подробно описываем заражение и анализируем вероятную цель.

Мы подробно описываем заражение и анализируем вероятную цель.

Несколько документов из электронных писем Саттера были опубликованы CyberBerkut одновременно без видимых манипуляций.Однако один документ показал обширные доказательства заражения. Испорченная утечка — это отчет, подготовленный Саттером, в котором описывается российский проект журналистских расследований Радио Свобода. Документ был изменен так, чтобы Саттер платил российским журналистам и антикоррупционным активистам за написание статей с критикой в адрес правительства России. Важно отметить, что нам неизвестен процесс, посредством которого украденный документ попал из почтового ящика Саттера в версию CyberBerkut. В версии CyberBerkut документ публикуется в виде снимков экрана, поэтому в нем отсутствуют метаданные.

Рис. 8: Сообщение CyberBerkut от 22 октября 2016 г., показывающее описание испорченного документа об утечке (выделено стрелкой). [Архивная копия] В оригинальном документе перечислена серия статей Радио Свобода , которые являются частью проекта. Статьи затрагивают широкий круг тем: история, экономика, политика. Радио Свобода — международная телекомпания правительства США, основанная в 1951 году для передачи новостей и информации в Советский Союз.В 1976 году она объединилась с Radio Free Europe , которые теперь вместе включены как 501 (c) (3), финансируемые и контролируемые Советом управляющих радиовещания Соединенных Штатов.

Статьи затрагивают широкий круг тем: история, экономика, политика. Радио Свобода — международная телекомпания правительства США, основанная в 1951 году для передачи новостей и информации в Советский Союз.В 1976 году она объединилась с Radio Free Europe , которые теперь вместе включены как 501 (c) (3), финансируемые и контролируемые Советом управляющих радиовещания Соединенных Штатов.

Испорченный документ изменяет текст, чтобы он выглядел как отчет о гораздо более крупном (несуществующем) проекте по оплате статей ряда авторов, который впоследствии будет опубликован рядом СМИ. Обманчиво вставленные статьи, почти все из которых являются подлинными публикациями, посвящены коррупции в друзьях и ближайшем окружении Путина.Неоднократно подчеркивается деятельность известного критика Путина Алексея Навального. Полный испорченный документ находится в Приложении A .

Заражение 1: Делать репортаж как секретную операцию влияния

Операторы изменили объем документа, пытаясь создать видимость широкомасштабной кампании в СМИ. Они сделали это, удалив или изменив упоминания Radio Liberty по всему документу.

Они сделали это, удалив или изменив упоминания Radio Liberty по всему документу.

Другой контент, такой как обсуждения конкретных переводчиков, работающих на Радио Свобода , аналогично удаляется для сохранения художественной литературы.

Рисунок 10: В документ были внесены дополнительные изменения, чтобы создать впечатление более крупной кампании. Также было удалено примечание о переводчике, поскольку оно противоречило бы впечатлению Мы полагаем, что, удаляя конкретные упоминания о Радио Свобода , преступники стремятся создать впечатление более широкой подрывной кампании, не ограничивающейся одной новостной организацией.Это позволяет злоумышленникам ложно ассоциировать организации, не финансируемые США, такие как независимые НПО, чтобы казаться связанными в рамках этой более крупной вымышленной программы.

Наконец, в конце документа удален пункт, касающийся рисков написания «без защиты постоянной работы» (Рисунок 11). Это удаление может быть просто тем, что злоумышленники удаляют неудобную фразу, которая относится к Radio Liberty , но это также может быть попыткой сделать деятельность более «плащом и кинжалом».”

Заражение 2: Дискредитация конкретных журналистов и критиков Кремля

Первоначальный документ включал список из 14 статей, опубликованных в рамках Российского исследовательского проекта на Радио Свобода. Запятнанный документ включает 24. Операторы не только добавили в список, но и изменили статьи Радио Свобода, чтобы создать впечатление более широкой кампании.

Рисунок 12: Шесть из десяти добавленных статей. Весь синий текст был добавлен к оригиналу как часть заражения.Цель состоит в том, чтобы создать впечатление, что эти отчеты поддерживаются проектом.

Добавлено десять дополнительных статей. Хотя первоначальный список публикаций охватывал самые разные темы, добавленный набор в первую очередь посвящен вопросам коррупции и богатству тех, кто находится в окружении Путина. Все статьи, написанные для ряда изданий, объединены одной темой: коррупция и личное обогащение со стороны тех, кто близок к Путину и правительству России (см. Приложение A ).

Рисунок 13: Люди и темы статей, добавленных в заражение.Изображения: Википедия, Радио Свободная Европа, Рейтер [щелкните, чтобы увидеть изображение в высоком разрешении] . Особый интерес представляют вставки Алексея Навального, известного российского антикоррупционного активиста и оппозиционера, чья работа и Фонд борьбы с коррупцией получили широкое распространение внутри страны и международное внимание. Многократное добавление его отчетов к документу, заражение создает видимость «иностранного» финансирования его работы. Эта тема также занимала видное место в кампании дезинформации, связанной с первоначальной публикацией 22 октября 2016 года испорченного документа CyberBerkut (см. Кампания по дезинформации вокруг испорченного документа).

Кампания по дезинформации вокруг испорченного документа).

Заражение 3: Заявленное предвидение

Статья российской журналистки Елены Виноградовой о проблемах, связанных с «высокопоставленными российскими чиновниками и бизнесменами», также была добавлена как часть заражения, в которой говорится, что она будет опубликована русскоязычной службой новостей «Ведомости» 24-25 октября. 4

Рис. 14: Загрязнение, свидетельствующее о том, что операторы хорошо знакомы с новостным отчетом.Этот момент важен, поскольку исходная публикация испорченного документа CyberBerkut произошла 22 октября 2016 года, немного раньше этой даты.

Очевидное предвидение предполагает, что лица, ответственные за заражение, заранее знали содержание и дату публикации журналистского расследования, что может означать, что операторы имели доступ к разведданным или отчетам слежки, касающимся деятельности Елены Виноградовой.

Мы определили по крайней мере одного человека среди множества целей фишинг-кампании, чья учетная запись могла предоставить эту информацию, однако нам не удалось подтвердить компрометацию.

Важно отметить, что нам не удалось найти конкретных доказательств публикации статьи, соответствующей описанию, добавленному в заражении. Возможно, что существование предмета было сфабрикованным или результатом неуместных спекуляций со стороны лиц, ответственных за заражение.

Загрязнение 4: Изменение временных рамок и вспомогательных деталей

Срок и количество публикаций увеличены, возможно, чтобы создать впечатление более продолжительной и интенсивной кампании.Также внесены изменения, чтобы учесть широкий спектр статей , опубликованных не Радио Свобода , а другими сторонами.

Рисунок 15: Даты и номера изменены, чтобы разместить еще десять статейТекст, в котором упоминаются конкретные даты в исходном документе, который не может вместить статьи, которые были добавлены ложно, также изменен для поддержки новой художественной литературы.

Кампания по дезинформации вокруг испорченного документа

Испорченная версия украденного документа была опубликована в Интернете компанией «КиберБеркут», которая представляет себя группой пророссийских хактивистов. КиберБеркут представил фреймворк для испорченного документа в сообщении от 22 октября 2016 года: они выпустили документ, чтобы предоставить доказательства того, что Соединенные Штаты пытались поддержать «цветную революцию» в России. В повествовании CyberBerkut Дэвид Саттер был агентом, руководившим публикацией статей, критикующих российское правительство.

КиберБеркут представил фреймворк для испорченного документа в сообщении от 22 октября 2016 года: они выпустили документ, чтобы предоставить доказательства того, что Соединенные Штаты пытались поддержать «цветную революцию» в России. В повествовании CyberBerkut Дэвид Саттер был агентом, руководившим публикацией статей, критикующих российское правительство.

Российское государственное информационное агентство РИА Новости , а также Sputnik Radio , подхватило повествование и высказалось ряду источников, которые утверждали, что «утечка» была свидетельством того, что Центральное разведывательное управление США (ЦРУ) пыталось разжечь «цветную революцию».Этот документ был процитирован в сообщении РИА Новости как свидетельство «более чем 20» сообщений, направленных на дискредитацию российского президента и его окружение. Повествование о «цветной революции» нашло отражение в репортаже SM News и, в частности, Vesti.lv .

Повествование о «цветной революции» нашло отражение в репортаже SM News и, в частности, Vesti.lv .

Между тем, другие русскоязычные источники утверждали, что документ дискредитировал Антикоррупционный фонд Навального, показав, что его статьи на самом деле были заказаны Дэвидом Саттером.

Дело фондов открытого общества